Команды netsh (от англ. «сетевая оболочка» или network shell) — программа, включенная в линейку продуктов операционных систем Microsoft Windows NT начиная с Windows 2000. Она позволяет осуществлять локальное или удаленное конфигурирование сетевых параметров.

Наиболее часто netsh используется для сброса настроек TCP/IP-стека к настройкам по умолчанию, неким корректным значениям, что в Windows 98 требовало переустановки TCP/IP адаптера. В этом режиме вам весьма пригодится файл лога, который будет содержать сведения о параметрах, значения которых изменили.

Netsh, помимо прочих возможностей, также позволяет пользователю менять IP-адрес на его машине, а также включать/отключать сетевое соединение через командную строку. Вам также будет полезно изучить 50 базовых команд Windows с примерами.

Проверяем все правила брандмауэра Windows

netsh advfirewall firewall show rule name=all

Проверяем все правила брандмауэра Windows для активной учетной записи пользователя

netsh advfirewall show currentprofile

Проверяем состояние сетевого интерфейса с помощью netsh

netsh interface show interface

Узнаем индексы всех сетевых интерфейсов в системе

netsh interface ip show interfaces

Узнаем профили настроек беспроводных соединений

netsh wlan show profile

Проверяем все доступные беспроводные соединения

netsh wlan show networks

Проверяем мощность сигнала всех доступных беспроводных соединений

netsh wlan show networks mode=bssid

Отключаемся от активного беспроводного соединения с помощью команды netsh

netsh wlan disconnect

Подключаемся к другому беспроводному соединению

netsh wlan connect name="bookflow2"

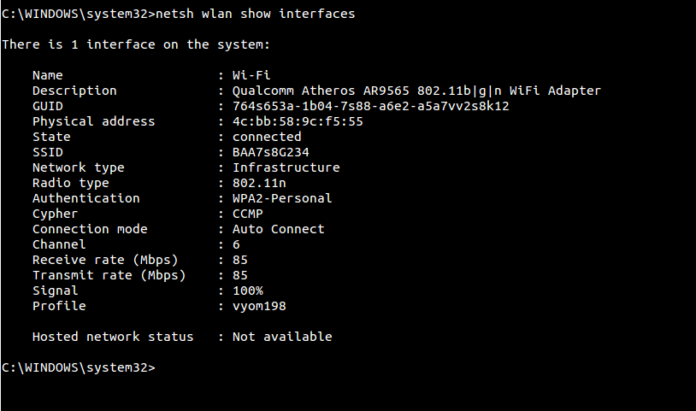

Выводим на экран все о беспроводном интерфейсе

netsh wlan show interfaces

Проверяем драйверы беспроводных сетевых интерфейсов

netsh wlan show drivers

Проверяем текущие настройки прокси-сервера в Windows

netsh winhttp show proxy

Узнаем глобальные параметры TCP

netsh interface tcp show global

Узнаем глобальные параметры UDP

netsh interface udp show global

Отключаем глобальный параметр — TCP RSS

netsh interface tcp set global rss=disabled

Включаем глобальный параметр — TCP RSS

netsh interface tcp set global rss=enabled

Выводим список всех псевдонимов в сети

netsh show alias

Сбрасываем записи Winsock до состояния по умолчанию

netsh winsock reset catalog

Сбрасываем стек TCP / IP до настроек по умолчанию

netsh int ip reset reset.log

Задаем прокси в Windows с помощью команды netsh

netsh winhttp set proxy "bookflowproxy.proxyaddress.com:8484" ";*.proxyaddress.com"

Меняем IP-адрес интерфейса

netsh int ip set address "local area connection" static 192.168.29.101 255.255.255.0 192.168.29.254 1

Проверяем многоадресное вещание у всех сетевых интерфейсов

netsh interface ip show joins

Открываем сетевой порт в брандмауэре Windows

netsh advfirewall firewall add rule name="Open Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

Добавляем основной DNS-сервер в сетевой интерфейс

netsh interface ip add dns name="Local Area Connection" addr=192.168.0.131

Разрешаем запросы команды ping в брандмауэре Windows

netsh advfirewall firewall add rule name="All ICMP V4" dir=in action=allow protocol=icmpv4

Запрещаем запросы команды ping в брандмауэре Windows

netsh advfirewall firewall add rule name="All ICMP V4" dir=in action=block protocol=icmpv4

Отключаем брандмауэр Windows для всех учетных записей пользователей

netsh advfirewall set allprofiles state off

Восстанавливаем настройки брандмауэра Windows по умолчанию для всех учетных записей пользователей

netsh advfirewall reset

Перехватываем пакеты с помощью команды netsh

netsh trace start capture=yes tracefile=c:\trace.etl persistent=yes maxsize=4096

Останавливаем трассировку

netsh trace stop

Выводим на экран все опции команды netsh

netsh /?